Wenn Sie einen Computer gemeinsam nutzen, passen andere möglicherweise Einstellungen an, wie z. B. die Option zum automatischen Ausblenden, die Ihren Workflow möglicherweise unproduktiv machen. Mit der Funktion zum automatischen Ausblenden können Benutzer das Startmenü und die Taskleiste ausblenden. Di

Weiterlesen

Humanressourcen

Die Autovervollständigungsfunktion im Apple Safari-Browser "bewirkt", dass der Browser den Text und die Werte, die Sie online in Formulare eingeben, "speichert". Wenn Ihre Formulare automatisch ausgefüllt werden, kann dies Ihre Online-Arbeit beschleunigen. Wenn jedoch andere Personen Ihren Computer verwenden oder wenn Sie vertrauliche Informationen in die Formulare eingeben, möchten Sie möglicherweise, dass die Autovervollständigung nicht aktiviert ist. Sie

Weiterlesen

Die Funktion zur automatischen Korrektur ist eine zeitsparende Funktion auf dem iPhone und korrigiert automatisch Wörter, die bei der Eingabe als falsch geschrieben erkannt werden. Die automatische Korrektur kann für einige Benutzer ein Ärgernis sein, insbesondere wenn sie häufig ungewöhnliche Wörter wie Namen oder Jargon eingeben. Beis

Weiterlesen

Geschäftsorientierte WordPress-Blogs verfügen in der Regel über Funktionen zur Verbesserung der Interaktivität und Kommunikation mit Endbenutzern. Diese reichen von Anzeigeoptionen bis hin zu Datenschutzeinstellungen wie der Verwaltung von Kommentaren und den Anmeldeinformationen. Da viele dieser Funktionen standardmäßig aktiviert sind, können Sie sie vom Haupt-Dashboard Ihres Geschäftsblogs deaktivieren. Blog-W

Weiterlesen

Für jedes kleine Unternehmen kann die Verwendung von alternativer Software anstelle der Markennamen Ihre Kosten immens senken. Thunderbird enthält alle Funktionen, die Sie in jedem anderen E-Mail-Programm finden würden, einschließlich Threading, kostenlos. Threading, auch Konversationsthreading genannt, ist der Vorgang, bei dem Thunderbird E-Mails gruppiert, wenn sie von derselben Person stammen oder dieselbe Themenzeile verwenden. Du

Weiterlesen

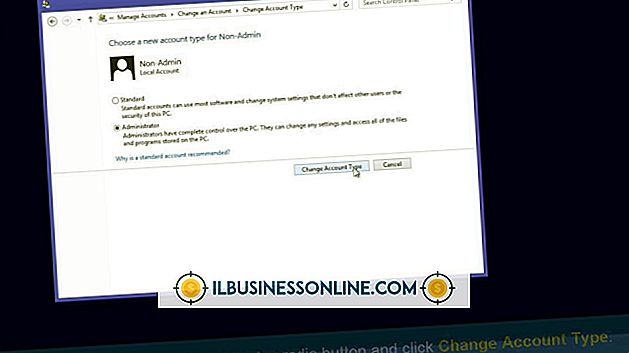

Windows 7 verwendet Heim- und Arbeitsgruppen, um Dateien für andere PCs in einem Netzwerk freizugeben. In der Regel wird jedoch verhindert, dass Benutzer auf einen anderen Speicherort als die öffentlichen Ordner und Bibliotheksordner zugreifen. Verwaltungsfreigaben, die in allen Editionen von Windows 7 64-Bit verfügbar sind, bieten dagegen Remotezugriff auf alle Partitionen oder Volumes auf einem Computer. A

Weiterlesen

Deaktivieren Sie in einem geschäftlichen Meeting die Audioausgangsoption, wenn Sie absolut sicher sein möchten, dass Ihr MacBook kein Geräusch macht. Ein MacBook verfügt nicht über separate Funktionen für analoge und digitale Signale. Die gleiche Ausgabe funktioniert für beide Audiotypen. Um die Ausgabe vollständig zu deaktivieren, können Sie das eingebaute Dialogfeld für die Audiokonfiguration verwenden. Durch da

Weiterlesen

Wenn Sie eine Website für Ihr kleines Unternehmen betreiben, um Ihre Produkte, Dienstleistungen und Ihr Fachwissen zu bewerben, können Sie mit Cascading Style Sheets spielen, um die Website attraktiver zu machen. Um zu sehen, wie Ihre Inhalte ohne CSS aussehen, können Sie Mozilla Firefox verwenden und seine Stylesheets deaktivieren. W

Weiterlesen

Obwohl die Smart Firewall-Funktion von Norton 360 Ihren Computer vor unbefugten Netzwerkeinbrüchen und Internetbedrohungen schützt, müssen Sie sie möglicherweise deaktivieren, um bestimmte Programme zu installieren oder Netzwerkprobleme zu beheben. Für Unternehmen empfehlen einige Programme, eine Firewall zu deaktivieren, um Installations-Setups auszuführen. Wenn

Weiterlesen

Google Chrome verwendet keine Soundeffekte. In der Tat hat es keine Soundeffekte, wenn Sie es auf Ihrem PC installieren. Die einzige Möglichkeit, Sounds in Google Chrome zu erhalten, ist die Installation einer Erweiterung. Wenn einer Ihrer Kunden oder Mitarbeiter die von Google entwickelte Chrome-Sounds-Erweiterung für seinen Browser installiert hat, werden Sie überrascht sein, wenn Sie beim Surfen im Internet und bei der Interaktion mit Chrome verschiedene Soundeffekte hören. We

Weiterlesen

Standardmäßig wird iTunes gestartet und bietet Updates, wenn Sie ein iPhone an einen Computer Ihres kleinen Unternehmens anschließen. Obwohl die Aktualisierung und Synchronisierung Ihres iPhones eine gute Möglichkeit ist, sicherzustellen, dass es sicher ist und Zugriff auf alle neuen Funktionsupgrades hat, kann das Herunterladen von Updates bei jedem Verbindungsaufbau zeitaufwändig sein. Wen

Weiterlesen

Der iPod Touch bietet eine bequeme Möglichkeit, auf das Internet zuzugreifen, um Ihre aktuelle Werbekampagne online zu überprüfen, die mobile Version Ihrer Business-Website zu testen oder Produktanalysen unterwegs durchzuführen. Safari ist eine der Apps, die die Bildschirmdrehfunktion verwendet. Je nachdem, wie Sie den iPod halten, wird die Ausrichtung von Hochformat zu Querformat angepasst. Mi

Weiterlesen

Es ist wichtig, den Computer Ihres Unternehmens vor Viren und Eindringlingen zu schützen. Das Öffnen von Anlagen von Kunden, das Aufrufen neuer, unbekannter Internetseiten potenzieller Kunden oder das Öffnen eines Chat-Fensters für die Kommunikation mit Mitarbeitern öffnet Ihren Computer vor Malware-Angriffen. Ein

Weiterlesen

Die Kodak EasyShare Druckerstation druckt Farbfotos und verbindet Ihren Computer mit Ihrer Kodak Kamera. Während Ihr Büro wahrscheinlich über andere Farbdrucker verfügt, druckt der EasyShare Druckerdock auf Fotopapier. Dies ist auch ohne Verbindung zum Computer möglich. Wenn eine Verbindung zu einem Computer hergestellt wird, wird das Überwachungsprogramm von Kodak in der Taskleiste ausgeführt. Diese

Weiterlesen

Der Windows 8-Sperrbildschirm zwingt Sie zum Herausklicken, bevor Sie Ihr Kennwort eingeben, wenn Sie Benutzer wechseln, den Computer starten oder aus dem Ruhezustand aufwecken. Sie können den Sperrbildschirm deaktivieren, indem Sie die lokalen Gruppenrichtlinieneinstellungen bearbeiten. Sie können den Sperrbildschirm jedoch nicht selektiv deaktivieren.

Weiterlesen

In Firefox abonnieren Sie den News-Feed einer Website, indem Sie in der Navigations-Symbolleiste auf das graue Feed-Symbol "Diese Seite abonnieren" klicken. Der Feed wird in der Symbolleiste als Ordner gespeichert, der ein Dropdown-Menü mit Lesezeichen enthält, die als Live Bookmarks bezeichnet werden und auf die neuesten Updates der Website verweisen.

Weiterlesen

Norton Safe Search verwendet Ask.com, um Ergebnisse für Ihre Suchbegriffe zu generieren. Die Sicherheitsbewertung und der Sicherheitsstatus jedes Standorts werden mit den Suchergebnissen aufgelistet. Um diese Funktion zu deaktivieren, muss die Norton-Symbolleiste in Ihrem Internetbrowser installiert sein.

Weiterlesen

Wenn Ihr Unternehmen Office 2007 verwendet und Sie eine Datei aus einer früheren Version, z. B. Word 2003, öffnen, wird die Datei im Kompatibilitätsmodus geöffnet. Dies liegt daran, dass Microsoft erweiterte Funktionen hinzugefügt hat, beispielsweise aktualisierte Smart Art-Tools, die in früheren Versionen nicht verfügbar waren. Der K

Weiterlesen

Android-Telefone und -Tablets verwenden den integrierten Orientierungssensor für die Hardware, um zu erkennen, wenn der Bildschirm geneigt ist, und drehen Sie den Bildschirm je nach Ausrichtung des Telefons in den Hoch- oder Querformatmodus. Entwickler von Android-Anwendungen können die automatische Drehung deaktivieren und die Ausrichtung des Bildschirms für ihre Anwendungen sperren, was häufig bei Spielen geschieht, die für die Wiedergabe auf einem Querformat konzipiert sind. Sie

Weiterlesen

Wenn Sie E-Mails in Microsoft Outlook erstellen, werden in der Absatzfunktion Formatierungsmarken angezeigt, die zur Unterstützung des Absatzlayouts verwendet werden. Diese Funktion ist besonders hilfreich beim Entwerfen bestimmter Inhalte, für die möglicherweise eine zusätzliche Formatierung erforderlich ist, die in normalen E-Mails normalerweise nicht verwendet wird. Ob

Weiterlesen

Der integrierte Phishing-Schutz von Firefox soll Ihre Identität und Ihre persönlichen Informationen wie Passwörter schützen. Schädliche Websites versuchen, diese Informationen von Ihnen zu stehlen, aber die Optionen von Firefox blockieren standardmäßig gemeldete Phishing-Websites. Wenn Sie eine solche Site besuchen, blockiert Firefox diese und warnt Sie vor einem möglichen Angriff. Wenn S

Weiterlesen

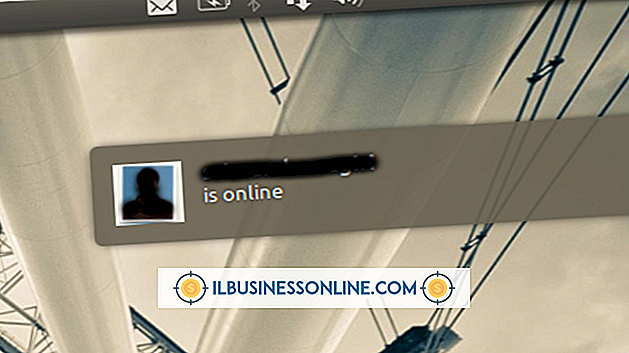

Pidgin kann ein Segen für diejenigen sein, die sich über das Internet mit anderen Menschen austauschen, wobei eine Vielzahl von Chat-Diensten unterstützt wird, einschließlich Facebook-Chat, AIM und Yahoo Messenger. Wenn Sie jedoch das Nachrichtenbenachrichtigungs-Plugin aktiviert haben, kann es etwas ablenkend sein, wenn die Chat-Fenster immer dann angezeigt werden, wenn Sie eine neue Nachricht erhalten. Ha

Weiterlesen

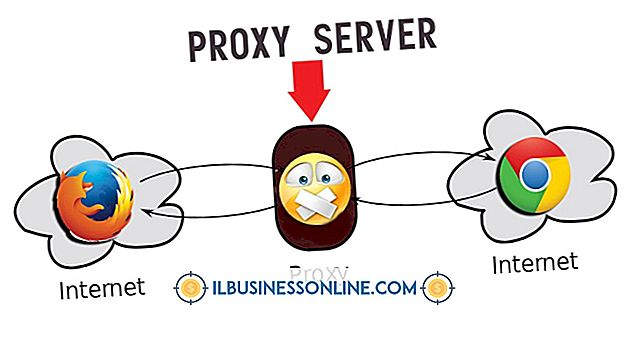

Computer in Unternehmensnetzwerken greifen häufig über Proxyserver auf das Internet zu. Auf diese Weise können Netzwerkmanager die Websites kontrollieren, die von Mitarbeitern besucht werden können, was die Produktivität erhöht und die Sicherheit des Netzwerks schützt. Wenn Sie einen Arbeitscomputer mit nach Hause nehmen, kann der Versuch, bei aktiviertem Proxyserver des Internet Explorers auf das Internet zuzugreifen, zu Fehlern führen oder die Leistung beeinträchtigen. Deaktiv

Weiterlesen

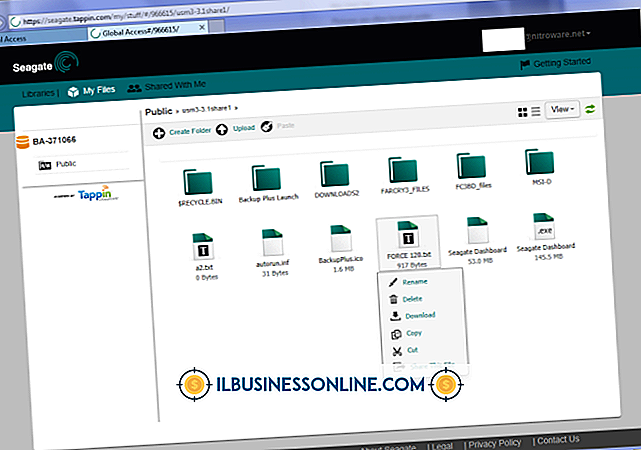

Was mir gehört, gehört im Grunde zu Ihnen. Die einfache Dateifreigabe ist auf einem an das Netzwerk angeschlossenen Computer aktiviert. Die einfache Dateifreigabe öffnet den Zugriff auf öffentliche Ordner und ermöglicht sowohl lokal als auch remote vernetzten Computern das Lesen, Schreiben und Duplizieren der freigegebenen Inhalte. Wen

Weiterlesen

Skype wird nach dem Schließen des Fensters weiterhin im Hintergrund ausgeführt. Dieses Verhalten ermöglicht es Ihnen, Anrufe oder Nachrichten zu empfangen, während Sie Ihre Arbeit in anderen Programmen fortsetzen. Standardmäßig zeigt Skype in der Windows-Taskleiste Popup-Benachrichtigungen an, um Sie über eingehende Anrufe, Nachrichten oder Änderungen im Online-Status eines Kontakts zu informieren. Wenn d

Weiterlesen

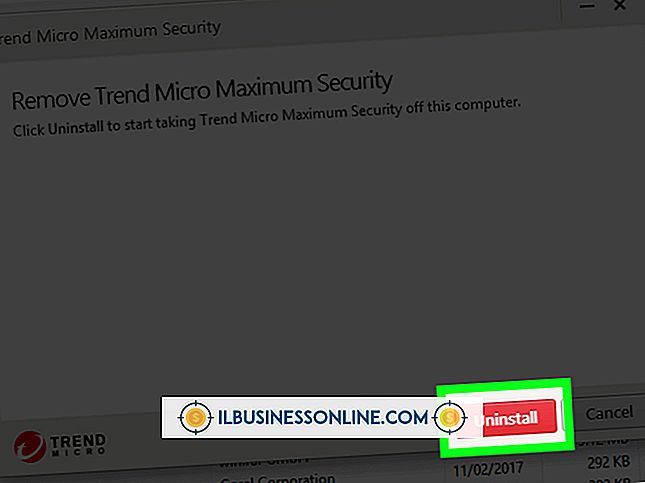

Trend Micro Firewalls filtern die Daten, die über das Internet und in Ihr Netzwerk gesendet werden, um Ihr Netzwerk vor Infektionen von außen vor Malware, Viren und Hackern zu schützen. Sie können Ihre Trend Micro Firewall deaktivieren, wenn Sie Schwierigkeiten beim Zugriff auf das Internet haben oder zusätzliche Geräte an Ihr Heim- oder Unternehmensnetzwerk anschließen. Seien

Weiterlesen

Der private Browsermodus von Firefox verhindert, dass Firefox Ihre Browsingaktivitäten aufzeichnet, ähnlich wie der InPrivate-Modus von Internet Explorer. Wenn Sie privat surfen, fügt Firefox Ihrer Verlaufsliste keine Websites hinzu. Es speichert keine Passwörter, kopiert keine Formulareingaben und fügt keine neuen Cookies hinzu. Der

Weiterlesen

Facebook Places ist ein Dienst, den Sie auf Ihrem iPod Touch ausführen können, um Ihren aktuellen Standort online zu teilen. Die Anwendung aktualisiert Kunden und Kunden über die Aktivitäten Ihres Unternehmens, beispielsweise wenn Sie an einer Konferenz teilnehmen oder eine neue Zweigstelle besuchen. Ih

Weiterlesen

Die Verwendung von Hintergrundüberprüfungen bei Einstellungsverfahren kann das Unternehmen vor künftigen Rechtsstreitigkeiten im Zusammenhang mit der Einstellung von Fahrlässigkeit schützen, das Vermögen des Unternehmens und die Öffentlichkeitsarbeit schützen und die aktuellen Mitarbeiter in ihrem Arbeitsumfeld sicher fühlen. Aus die

Weiterlesen

Veränderungen im Geschäft sind gut, aber selten einfach und oft teuer. Manager ziehen es oft vor, sich zu verändern, indem sie sich die möglichen Möglichkeiten und positiven Auswirkungen auf ihr Unternehmen vorstellen. Bevor Sie eine Idee auf den Markt bringen, müssen Sie jedoch ein wenig mit den Kosten und Nachteilen ringen, die auch einen Teil der Veränderung ausmachen. Änder

Weiterlesen

Charisma ist oft eine starke Eigenschaft, Mitarbeiter zu motivieren und die Unterstützung der Mitarbeiter und der Öffentlichkeit zu gewinnen. Während ein charismatischer Führer seinen Einfluss ausüben kann, um positive Ergebnisse für das Unternehmen zu erzielen, bestehen potenzielle Nachteile beim Einsatz des charismatischen Führungsstils. Verst

Weiterlesen

Einige Unternehmen, z. B. Partnerschaften, haben zwei oder mehr Führungskräfte. Co-Leading bringt einige Nachteile mit sich, aber das bedeutet nicht, dass das Unternehmen zum Scheitern verurteilt ist. Während Co-Leader auf einer bestimmten Ebene inkompatibel sind, können Sie mit sorgfältiger Planung einen kollaborativen Ansatz entwickeln, der Ihre individuellen Stärken ausnutzt. Unve

Weiterlesen

Konflikte am Arbeitsplatz sind unvermeidlich, insbesondere in Umgebungen mit hohem Druck, in denen die Fristen knapp sind und das Erfordernis der Produktion groß ist. Organisationen können versuchen, den Frieden wiederherzustellen und ein harmonisches Arbeitsumfeld zu schaffen, indem sie verschiedene Techniken der Konfliktlösung einsetzen. W

Weiterlesen

Es gibt verschiedene emotionale Führungsstile, alle mit ihren Vor- und Nachteilen. Führungsstile wie autokratische, demokratische, Coaching- und Laissez-faire-Führung können von Führungskräften und Teamleitern verwendet werden. Der Schlüssel zu einer effektiven Führung besteht darin, den richtigen emotionalen Führungsstil in der richtigen Situation und mit den richtigen Leuten einzusetzen. Um die

Weiterlesen

Die Sicherung Ihrer Unternehmensdaten ist eine der wichtigsten Aufgaben Ihres Unternehmens, um Betrug oder Diebstahl zu verhindern. Intrusion Prevention über eine Firewall kann eine solide Verteidigungslinie zwischen dem Netzwerk Ihres Unternehmens und Hackern darstellen. Eine Firewall sollte jedoch niemals die einzige digitale Verteidigungslinie Ihres Unternehmens sein, da diese Tools trotz ihrer Nützlichkeit mehrere Fehler aufweisen.

Weiterlesen

Die fokussierte Fertigung erfordert eine geringere Komplexität im Fertigungsprozess. Eine fokussierte Produktionsstätte produziert ein Produkt oder eine enge Produktpalette, wobei die Technologie auf diese Produkte beschränkt ist. Unternehmen, die fokussierte Fertigung einsetzen, sind zwar möglicherweise effektiver als herkömmliche Fabriken, müssen jedoch einige potenzielle Nachteile in Betracht ziehen. Foku

Weiterlesen

Unternehmen schätzen Arbeitgeber, die sich bemühen, die Vielfalt der Belegschaft zu erhöhen. Unternehmen, die ihre Strategien zur Steigerung der Diversität umsetzen, stehen jedoch vor einer Reihe von Herausforderungen. Die Herausforderungen in Bezug auf die Bereitschaft zu Schulungen und die Priorisierung von Einstellungsentscheidungen auf der Grundlage von Vielfalt können diese Herausforderungen in Nachteile umwandeln. Pfl

Weiterlesen

Die Aufgaben eines Personalmanagers variieren je nach Arbeitgeber. Sie können einen Personalmanager einstellen, der über Erfahrung verfügt, die den Anforderungen Ihres Unternehmens entspricht. Dazu gehören Einstellung, Schulung und Beendigung von Mitarbeitern. Abwicklung der Lohn- und Gehaltsabrechnung und Umgang mit Mitarbeiterfragen. Da

Weiterlesen

Personalvertreter führen in der Regel eine Neueinstellungsorientierung durch, bevor die Mitarbeiter eine Schulung mit dem Fachexperten des Unternehmens durchführen. Die Bereitstellung der Orientierungshilfe erfolgt normalerweise für eine Gruppe von Neueinstellungen, aber viele kleine und mittlere Unternehmen bieten zunehmend Orientierungshilfen über eine Videopräsentation, die auch nur für ein oder zwei Personen gleichzeitig abgespielt werden kann. Neue

Weiterlesen

Eine Politik der offenen Tür in einem Unternehmen bedeutet, dass der Eigentümer die Mitarbeiter dazu ermutigt, in sein Büro zu kommen und Probleme und Anliegen zu besprechen, die sie haben. Diese Richtlinie ermöglicht es dem Eigentümer, seinen Puls im Tagesgeschäft des Unternehmens zu halten, indem er hört, was seine Angestellten über ihre Verantwortungsbereiche zu sagen haben. Die Ri

Weiterlesen