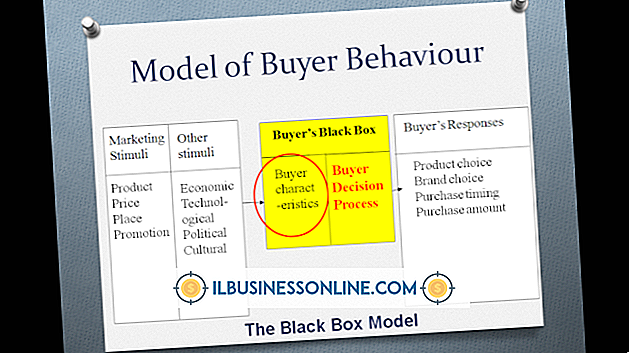

Um das Verbraucherverhalten zu verstehen, muss wissenschaftlich untersucht werden, warum Menschen Produkte und Dienstleistungen kaufen und wie sie diese verwenden. Vermarkter und Unternehmer prüfen diese Forschung, damit sie ihre Marketing- und Kundenservice-Bemühungen besser auf die Wünsche ihrer Kunden abstimmen können, die, wenn sie richtig gefertigt werden, ihre langfristige Loyalität verdienen sollten. Loy

Weiterlesen

Geschäftstechnologie & Kundenbetreuung

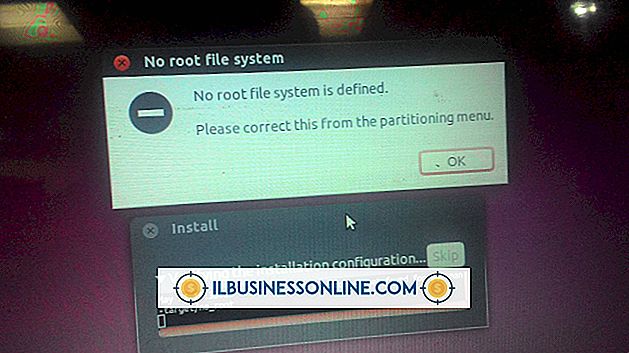

Einige Benutzer von Ubuntu 10.04 müssen möglicherweise weiterhin Windows für bestimmte Programme verwenden, sodass sie Ubuntu häufig zusammen mit Windows in einer Dual-Boot-Konfiguration installieren. Normalerweise ist dies ziemlich einfach möglich, aber es besteht immer die Möglichkeit, dass etwas schief geht, was dazu führt, dass eines der Betriebssysteme oder beide nicht ordnungsgemäß booten. Wubi-In

Weiterlesen

Die Wahl der Schriftart und des Schriftstils kann ebenso wichtig sein wie die Wörter und Bilder, aus denen Ihr Tumblr-Blog besteht. Sie helfen, den Ton der Website festzulegen und zu beeinflussen, ob Besucher bleiben, um mehr über Ihr Unternehmen zu erfahren oder an einem anderen Ort zu verschwinden.

Weiterlesen

Der in Ubuntu enthaltene Standard-Linux-Kernel enthält Open-Source-Treiber für die meiste Hardware, die auf dem Markt erhältlich sind. Bestimmte Aspekte Ihrer Hardware müssen jedoch ordnungsgemäß funktionieren, beispielsweise bei Effekten auf einer Videokarte. Dazu müssen möglicherweise proprietäre Treiber installiert werden. Die ATI

Weiterlesen

Downloads werden schnell zu Problemen, wenn sie nicht ordnungsgemäß funktionieren. Eine der einfachsten Lösungen ist die Verwendung eines anderen Webbrowsers. Wenn jedoch der Download dieses Problems ein anderer Webbrowser ist, kann es sein, dass Sie festgefahren sind. Es gibt eine Reihe von Gründen, warum Firefox möglicherweise nicht ordnungsgemäß auf Ihrem Computer heruntergeladen oder installiert wird, einschließlich der technischen Daten Ihres Computers, der verwendeten Sicherheitssoftware und des Downloadorts. System

Weiterlesen

Im Juni 2012 gab Googles offizielles Blog an, dass weltweit mehr als 425 Millionen aktive Nutzer ihren Google Mail-Dienst eingeführt haben. Damit ist Google Mail der größte Online-E-Mail-Dienst der Welt. Mit globalem Zugriff, einer intuitiven Benutzeroberfläche und über 10 GB E-Mail- und Dateispeicherung nutzen unzählige Unternehmen Gmail als Alternative zu teureren privaten domänenbasierten E-Mail-Diensten. In de

Weiterlesen

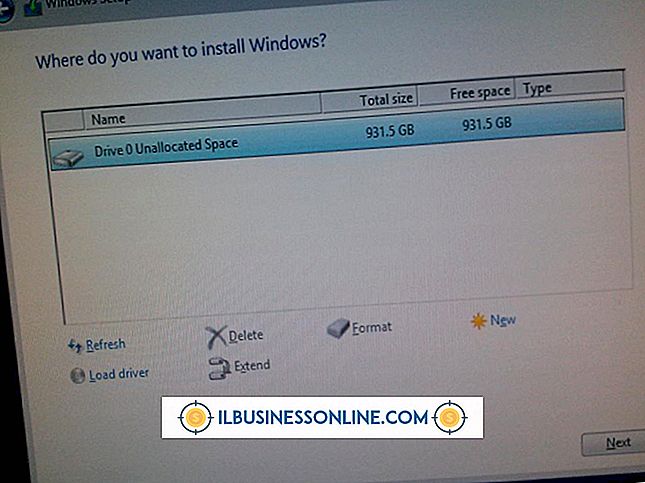

Beim Einrichten neuer Computer werden Sie bei der Systeminstallation aufgefordert, den nicht zugewiesenen Speicherplatz zu partitionieren. Dies ist der Speicherplatz auf Ihrer Festplatte, dem kein Laufwerkbuchstabe zugewiesen wurde. Ohne Zuweisung können Sie den Speicherplatz auf dem Laufwerk nicht verwenden.

Weiterlesen

Eine der in den meisten NETGEAR-Routern integrierten Funktionen für die Kindersicherung und die Bürokontrolle ist die programmgesteuerte Sperrung von Internetdiensten. Als Administrator - und nur über das Setup-Menü des Routers - können Sie bestimmten Programmen den Zugriff auf das Internet oder nur zu bestimmten Zeiten verweigern. Wen

Weiterlesen

Die WordPress-Blogging-Plattform bietet Benutzern eine Reihe von Funktionen, um das Versenden von Kommentaren zu verhindern. Eine solche Funktion ist die Kommentarsperrliste, mit der Sie Benutzer daran hindern können, Ihren WordPress-Blog zu kommentieren, indem Sie ihren Benutzernamen oder ihre IP-Adresse in die Sperrliste aufnehmen.

Weiterlesen

Lassen Sie sich von Craigslist nicht blockieren, um den Online-Anzeigenservice erneut zu nutzen, wie Sie es vor Ihrer Blockierung getan haben. Obwohl es nicht möglich ist, ein zuvor gesperrtes Konto wiederherzustellen, ist es möglich, ein neues Konto zu erstellen, um die Site wie zuvor vor der Sperrung wieder zu verwenden.

Weiterlesen

Ein verschwommenes Webcam-Bild kann frustrierend sein, insbesondere wenn Sie versuchen, Video-Chat zu verwenden. Manchmal können Sie nichts an einer schlechteren Kamera tun, aber bevor Sie Ihre aktuelle Kamera herausschieben, sollten Sie einige Tipps zur Fehlerbehebung durchgehen. Beachten Sie, dass das Filmmaterial Ihrer Kamera stark von Ihrer Verbindung zu anderen Benutzern abhängt.

Weiterlesen

Die Prognose des Personalbedarfs ist ein Element der strategischen Planung. Der Personalbestand beeinflusst viele Aspekte eines kleinen Unternehmens. Zu viele Mitarbeiter erhöhen den Overhead und wirken sich direkt auf die Profitabilität des Unternehmens aus. Zu wenige Mitarbeiter beschränken die Fähigkeit, aktuelle Kunden zu bedienen und das Geschäft zu vergrößern. Unter

Weiterlesen

Viele Marketing- und Werbeplaner glauben, dass die zwei grundlegenden Aufgaben der Werbung die Erstellung von Nachrichten und die Zustellung von Nachrichten sind. Laut Consumer Reports ist der durchschnittliche Amerikaner täglich rund 250 Werbebotschaften ausgesetzt. Aufgrund der großen Auswahl an Werbemitteln, darunter Fernsehen, Internet, Zeitschriften, Direktwerbung, Radio, Zeitungen und Außendisplays, müssen bei der Planung einer Werbekampagne viele Faktoren berücksichtigt werden. 1 B

Weiterlesen

Die Steigerung des Zugriffs auf Ihre Website und die Umwandlung von zufälligen Käufern in Käufer kann eine Herausforderung und Kosten darstellen. Mit dem Verständnis negativer Keywords können Sie jedoch Ihre potenziellen Kunden kostengünstiger erreichen. Im Gegensatz zur Suchmaschinenoptimierung - Verbesserung einer Website, um ein höheres Ranking auf den Ergebnisseiten der Suchmaschinen zu erzielen - ist das Suchmaschinenmarketing bezahlte Werbung, die in der Nähe von unbezahlten Suchergebnissen erscheint. Da Ihn

Weiterlesen

Die Bestimmungen des Internal Revenue Service bestimmen, ob Ihr nicht verdientes Geschäftseinkommen normal oder passiv ist. Unverdientes gewöhnliches Einkommen, auch bekannt als unverdientes Einkommen, stammt aus Ihrem täglichen Geschäftsbetrieb. Ihr nicht verdientes passives Einkommen stammt aus Aktivitäten wie der Anlage in Wertpapieren oder Immobilienunternehmen, die nicht zu Ihrem normalen Geschäft gehören. Es is

Weiterlesen

Das Mac OS X-Betriebssystem enthält eine Funktion namens FileVault, mit der Benutzer alle Daten auf der internen Festplatte eines Computers verschlüsseln können. Wenn FileVault aktiviert ist, müssen Sie immer das Anmeldekennwort Ihres Mac eingeben, wenn Sie auf Daten auf Ihrer Festplatte zugreifen möchten. Wen

Weiterlesen

Es gibt Zeiten, in denen ein Kleinunternehmer „leicht reisen muss“. Egal, ob Sie mit dem Zug fahren, einen Teil des Nachmittags in einem Wartezimmer verbringen oder sich zwischen den Terminen in einem Café aufhalten, ein Laptop ohne Maus hat seine eigenen Vorteile. Schließlich führt Ihre Laptop-Maus die gleichen Funktionen aus. Aber

Weiterlesen

Ein "Unibody" -Laptop ist ein Laptop, der ein einziges Stück Metall oder eine Legierung für Gehäuse und Bildschirmgehäuse verwendet. Während dies in erster Linie auf die MacBook Pro-Linie von Apple Bezug nahm, sind auch andere Notebooks von PC-Herstellern wie HP berechtigt. Unibody-Laptops haben deutliche Vorteile gegenüber Laptops mit Metall- oder Kunststoffrahmen sowie einige wichtige Nachteile. MacB

Weiterlesen

Comcast ist einer der größten Anbieter von Hochgeschwindigkeits-Internetdiensten in den USA. Wenn Ihr Unternehmen jedoch zu einem anderen Diensteanbieter wechselt, sollten Sie zunächst Ihren Vertrag mit Comcast kündigen und alle Comcast-Software von den Computern Ihres Unternehmens deinstallieren. 1

Weiterlesen

Dell DataSafe ist ein Online-Cloud-basierter Computer-Backup-Service, der je nach zu sichernder Datenmenge kostenlos oder mit einem kostenpflichtigen Abonnement verfügbar ist. Wenn Sie eine eigene Backup-Lösung für Ihr Unternehmen unterhalten oder Ihren Computer lieber mit optischen Discs oder einer externen Festplatte sichern möchten, entscheiden Sie möglicherweise, dass Sie den Dienst nicht benötigen, und möchten ihn abbrechen. Nachd

Weiterlesen

Ihr D-Link-Router konfiguriert auf einfache Weise ein kabelgebundenes oder drahtloses Heimnetzwerk für die gemeinsame Nutzung des Internetzugangs oder von Ressourcen auf mehreren Computern. Sogar ein einzelner Computer profitiert von der integrierten Firewall des Routers, die den Computer vor unbefugtem Zugriff schützt.

Weiterlesen

Wenn bei Ihrem Gateway-Computer Probleme mit der Videokarte auftreten, ist der Treiber der Karte möglicherweise beschädigt oder Sie haben den falschen Treiber installiert und die Videokarte ist fehlerhaft. Deinstallieren Sie den fehlerhaften Grafiktreiber, laden Sie den korrekten Treiber herunter und installieren Sie ihn, um dieses Problem zu lösen und den Computer Ihres Unternehmens optimal zu nutzen. T

Weiterlesen

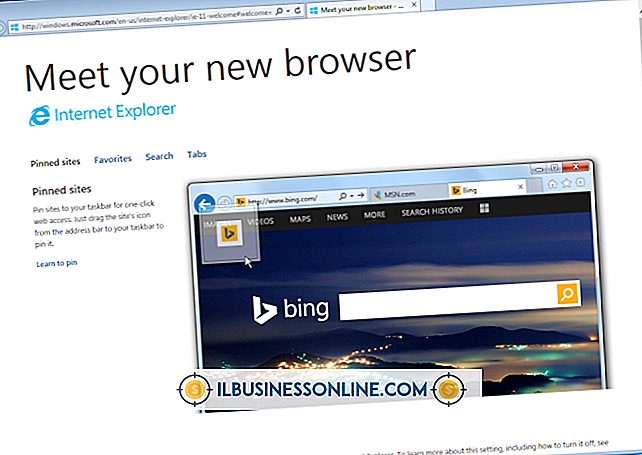

Microsoft behandelt Internet Explorer als Update und nicht als einzelne Anwendung. Wenn Sie Internet Explorer 11 von Ihrem Microsoft Windows 7-Computer deinstallieren möchten, öffnen Sie wahrscheinlich den Abschnitt "Programm deinstallieren oder ändern" in der Systemsteuerung. Internet Explorer wird jedoch nicht in der Liste der Programme angezeigt, die Sie deinstallieren können. Ke

Weiterlesen

Wenn Sie sich nicht mehr für McAfee-Sicherheitsprogramme interessieren oder die Dienste eines anderen Sicherheitstools bevorzugen, müssen Sie McAfee von Ihrem Acer One-Laptop deinstallieren. Durch die schnelle und sichere Deinstallation von McAfee-Programmen ohne Eingriffe in andere Programme oder durch Fehler können die Mitarbeiter ihre Produktivität beibehalten und müssen nicht erst auf die Fehlerbehebung warten, bis der Computer ordnungsgemäß ausgeführt wird. McAfee

Weiterlesen

TDSS-Rootkits veranlassen die Suchergebnisse der Suchmaschine Google, auf Websites umzuleiten, die schädliche Inhalte anzeigen. Wenn dieses Problem bei der Verwendung des Internet Explorer-Webbrowsers auftritt, müssen Sie alle TDSS-Rootkits von Ihrem Computer entfernen. Sie können eine kostenlose Anwendung namens TDSSKiller verwenden, um TDSS-Rootkits von Ihrem Computer zu entfernen. 1

Weiterlesen

Neue Treiber bedeuten oft eine bessere Kompatibilität zwischen einem Gerät, z. B. einer Maus, und einem Computer-Betriebssystem. Manchmal funktionieren Gerätetreiber jedoch nicht so, wie Sie es erwarten. Ein neuer Treiber kann beispielsweise dazu führen, dass Ihre Maus nicht mehr funktioniert und die Arbeit an Projekten für Ihr Unternehmen erschwert. Wen

Weiterlesen

Wenn Sie in Ihrem Unternehmen einen Lenovo-Computer verwenden, muss dieser so schnell wie möglich funktionieren. Zeit ist Geld, wenn Sie Ihr eigenes Geschäft führen. Lenovo-Computer werden mit Software vorinstalliert, die Sie möglicherweise nicht benötigen. Dazu gehören häufig Testversionen von Antivirensoftware, Sicherheitssoftware für Gesichtserkennung und Mediaplayer. Diese

Weiterlesen

Von der Verwaltung der Website Ihres Unternehmens bis zur Kommunikation mit Ihren Mitarbeitern und Kunden kann ein ordnungsgemäß funktionierender Webbrowser eine wichtige Rolle bei Ihren täglichen Geschäftsaktivitäten spielen. Wenn Sie technische Probleme mit Internet Explorer haben oder einfach nur mit einem sauberen Fenster beginnen möchten, können Sie das Programm auf den HP-Computern erneut installieren. Sie k

Weiterlesen

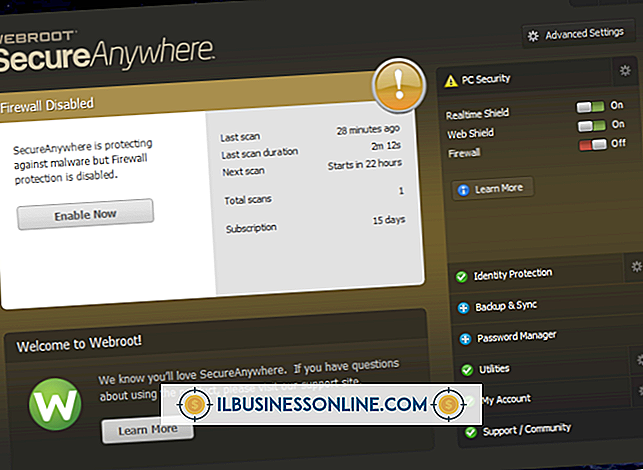

Die SecureAnywhere-Produktlinie für Virenschutz, Firewall und Sicherheit von Webroot schützt Ihr Unternehmen vor Online-Bedrohungen und Datendiebstahl. Wenn Sie ein technisches Problem mit Webroot SecureAnywhere haben oder wenn Sie ein Upgrade durchführen oder ein anderes Schutzprogramm versuchen möchten, können Sie die Software über die Windows-Systemsteuerung deinstallieren. In e

Weiterlesen

Firefox wurde weitgehend von der Mozilla Foundation entwickelt und ist ein Open-Source-Webbrowser, der unter Windows, Mac und Linux verfügbar ist. Es ist der zweitbeliebteste Webbrowser im Internet seit 2013. Der Browser verfügt über eine Reihe einzigartiger Funktionen, die das Surferlebnis verbessern. O

Weiterlesen

Seit dem Aufkommen des Webbrowsers als einer der wichtigsten Medienplattformen haben Werbetreibende versucht, die richtigen Metriken zur Bestimmung der Expositionshöhe und angemessener Kosten für ihre Nachrichten zu ermitteln. Wenn ein Werbebanner auf einer Webseite erscheint, zählt dieses Erscheinungsbild als "Impression". O

Weiterlesen

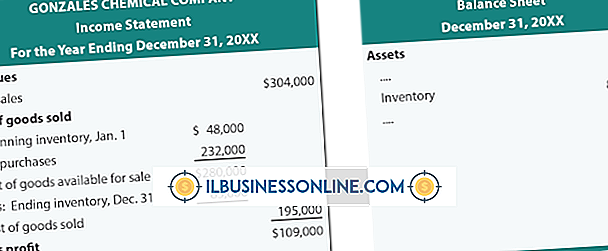

Die Berechnung Ihres Geschäftsinventars ist ein wesentlicher Bestandteil Ihrer Anlagenberichterstattung. Sie können verschiedene Methoden verwenden, um den Wert Ihres Bestands abhängig von der für Ihr Unternehmen vorteilhaftesten und genauesten Struktur zu bestimmen. First In, First Out oder FIFO bedeutet, dass das älteste Inventar zuerst ausgeliefert wird. Die

Weiterlesen

Durch das Erstellen eines Kennworts auf einem Acer-Laptop können Sie die Daten Ihres Unternehmens vor neugierigen Blicken schützen. Das Problem mit Passwörtern besteht darin, dass sie umso weniger vergessen werden, je weniger wahrscheinlich sie sind. Wenn Sie das BIOS-Kennwort vergessen haben, können Sie den Laptop nur zur Reparatur an Acer zurücksenden. Ein

Weiterlesen

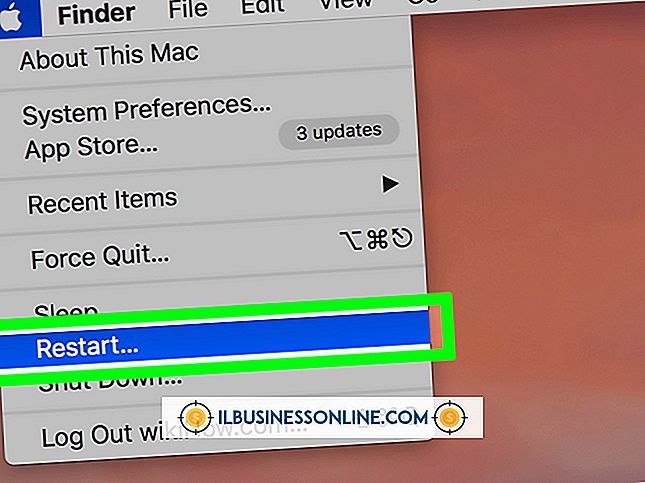

Eine nicht funktionierende Tastatur kann die Produktivität am Arbeitsplatz erheblich beeinträchtigen. Eine Reihe von Software- und Hardwareproblemen kann dazu führen, dass die Tastatur Ihres Unternehmens nicht mehr reagiert. In den meisten Fällen werden diese Probleme durch einen Neustart des Computers behoben. We

Weiterlesen

Wenn Sie über ein iPad verfügen, haben Sie möglicherweise einen Passcode festgelegt, um zu verhindern, dass Personen ohne Ihre Erlaubnis auf das Tablet zugreifen. Wenn Sie den iPad-Passcode vergessen oder wiederholt falsch eingeben, ist das iPad deaktiviert. In diesem Fall können Sie das iPad nicht entsperren. Si

Weiterlesen

Das Zurücksetzen Ihres iPhones kann Systemprobleme beseitigen, nicht benötigte Dateien entfernen und Ihnen ein sauberes, neues Gerät bieten. Wenn Sie Ihr Telefon zuvor von einem Netzbetreiber entsperrt haben, sollte das Entsperren nach dem Zurücksetzen weiterhin funktionieren. In den meisten Fällen kann ein gesperrtes iPhone nur entsperrt werden, wenn Sie den Vertrag erfüllt haben, mit dem Sie das iPhone erworben haben. Manc

Weiterlesen

Mit dem Microsoft Virtual PC-Emulator können Instanzen anderer Windows-Versionen auf einem Windows XP-Computer ausgeführt werden. So können Sie Programme ausführen, die für andere Windows-Versionen bestimmt sind, oder die von Ihnen entwickelte Software testen, um sicherzustellen, dass sie unter verschiedenen Betriebssystemen funktioniert. Mic

Weiterlesen

LG bietet eine Vielzahl von Telefonen für verschiedene Dienstanbieter an. Es können jedoch nicht alle Telefone freigeschaltet werden, und nicht alle LG-Telefone können entsperrt werden. Die einzigen Telefontypen, die freigeschaltet werden können, sind GSM-fähige Telefone. Wenn Sie wissen möchten, ob Sie ein GSM-Telefon haben, können Sie am einfachsten feststellen, ob das Gerät über eine SIM-Karte verfügt (normalerweise unter oder neben dem Akku des Telefons). Wenn Sie

Weiterlesen

Genau wie beim iPad und iPhone verfügt der iPod Touch (häufig auch als iTouch bezeichnet) über eine Sicherheitsfunktion, die das Gerät deaktiviert, wenn Sie zu oft einen falschen Passcode eingeben. Auf dem Bildschirm Ihres iPod Touch wird eine Meldung angezeigt, in der Sie aufgefordert werden, das Gerät an iTunes anzuschließen. Soba

Weiterlesen

IT-Experten verwenden manchmal Filter, um Inhalte zu blockieren, die die Sicherheit des Unternehmensnetzwerks beeinträchtigen können. Als Geschäftsinhaber können Sie die Sperrung einer Website durch das Gespräch mit dem Administrator aufheben lassen. Manchmal dauert es einige Tage, bis der IT-Spezialist bestimmte Websites entsperrt. In

Weiterlesen