Wie funktionieren Wi-Fi-Hotspots?

Wi-Fi-Hotspots bieten eine bequeme Möglichkeit, von praktisch jedem Laptop, Smartphone oder Tablet aus auf das Internet zuzugreifen. Schätzungen zufolge gab es im Jahr 2010 weltweit etwa 750.000 Hotspots, und diese Zahl wächst jedes Jahr exponentiell. Nur weil sie praktisch sind, bedeutet das nicht, dass sie immer sicher verwendet werden können. Die meisten Wi-Fi-Hotspots stellen eine echte Sicherheitsbedrohung für Ihre persönlichen Informationen dar. Um zu wissen, wie Hotspots funktionieren, ist es wichtig, wenn Sie Ihre persönlichen Daten schützen möchten.

Wi-Fi-Hotspot-Technologie

Ein WLAN-Hotspot funktioniert ähnlich wie das WLAN, das Sie in den meisten Häusern finden. Ein drahtloser Zugangspunkt kommuniziert mit Computern und anderen Wi-Fi-Geräten über Funksignale. Dieser Wi-Fi-Zugriffspunkt ist mit dem Internet verbunden und normalerweise mit einem Router oder Server verbunden, der regelt, wer auf das Wi-Fi zugreifen kann. Wie die Signale gesendet und empfangen werden, ist standardisiert. Dabei werden die vom Institut für Elektro- und Elektronikingenieure (IEEE) entwickelten Standards 80211 verwendet.

Kostenlose und kostenpflichtige Hotspots

Viele Orte bieten kostenlose WLAN-Hotspots als öffentliche Dienste an, darunter Flughäfen, Bibliotheken, Universitätsgelände und andere öffentliche Einrichtungen. Restaurants, Cafés und Hotels bieten möglicherweise kostenlose WLAN-Hotspots, um Kunden anzuziehen. Bei anderen Hotspots müssen Sie für die Nutzung des Dienstes bezahlen. Die Kosten für bezahlte Hotspots variieren. In einigen Ländern ist es erforderlich, dass Sie mit einer Kreditkarte bezahlen oder den Dienst Ihrem Smartphone-Konto belasten. An anderen Orten können Sie einen Kassierer für den Dienst bezahlen, der Ihnen dann ein Kennwort gibt.

Schädliche Hotspots und Wi-Fi-Sicherheitsbedrohungen

Die Verwendung eines Wi-Fi-Hotspots kann eine Sicherheitsbedrohung für Ihre persönlichen Daten darstellen. Fast jeder kann einen bösartigen Hotspot einrichten, der unverschlüsselte Daten aufzeichnet, die über ihn gesendet werden. Sie müssen lediglich den Hotspot einrichten und darauf warten, dass die Benutzer ihn nutzen. Ein üblicher Weg, dies zu tun, besteht darin, einen "bösen Zwilling" in der Nähe eines legitimen Hotspots einzurichten und ihm denselben Namen zu geben. Die Menschen werden aus Versehen den bösen Zwilling verwenden und denken, dass sie den legitimen Hotspot benutzen. Angreifer können auch auf Ihre persönlichen Informationen zugreifen, indem Sie einen legitimen WLAN-Hotspot abhören und nach unverschlüsselten Daten suchen, die übertragen werden. Persönliche Informationen wie Kontokennwörter, Kreditkarteninformationen, Nachrichten und Fotos können abgefangen werden, wenn die Daten nicht verschlüsselt sind.

Hotspots verwenden

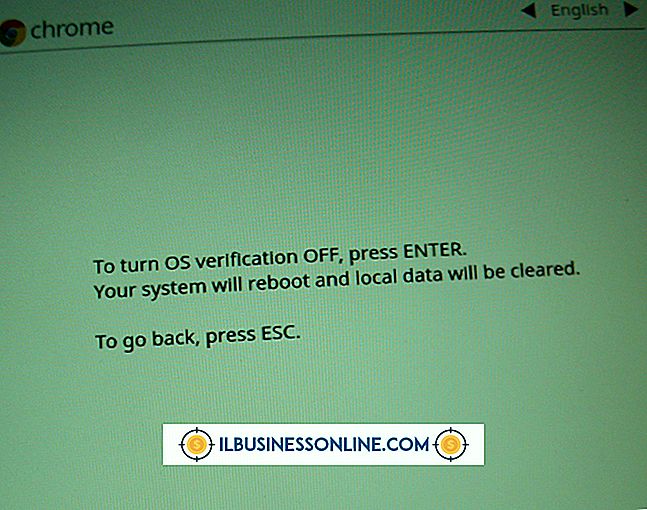

Die FTC warnt davor, dass die Mehrzahl der WLAN-Hotspots nicht sicher ist. Daten werden nicht verschlüsselt und Ihre Daten können bei Verwendung eines solchen Dienstes gefährdet sein. Wenn für einen Hotspot beim Zugriff kein Kennwort erforderlich ist, werden die Daten nicht verschlüsselt. Dies bedeutet, dass die von Ihrem Computer gesendeten Daten sowie die auf Ihrem Computer gespeicherten Daten gefährdet sind. Für Hotspots, die ein Kennwort erfordern, gibt es drei verschiedene Arten von Schutz. Wired Equivalent Privacy (WEP) ist die älteste und am wenigsten sichere Technologie. Wenn Sie nach einem WEP-Kennwort gefragt werden, sollten Sie davon ausgehen, dass Ihre Daten nicht sicher sind. Wi-Fi Protected Access (WPA) bietet ein gewisses Maß an Schutz, wird jedoch veraltet. WPA2 bietet ein Höchstmaß an Sicherheit.