Die Auswirkungen von Computer-Hacking auf eine Organisation

Im Allgemeinen bezieht sich Computer-Hacking darauf, ohne Erlaubnis auf einen Computer oder ein ähnliches Gerät wie ein Smartphone zuzugreifen. Wenn jemand eine Organisation hackt, kann diese Person sensible Daten stehlen, z. B. die Dokumentation von Geschäftsprozessen und Geschäftsgeheimnissen oder Kontaktinformationen für Mitarbeiter und Kunden. Hacker können auch Daten beschädigen, indem sie die Daten löschen oder ändern oder die tatsächliche Hardware beschädigen. Die Auswirkungen von Hacking können auch die rechtliche Haftung umfassen, wenn die Daten einer anderen Person gestohlen werden oder ein Unternehmen aufgrund von Hacking-Problemen nicht in der Lage ist, Verträge zu erfüllen.

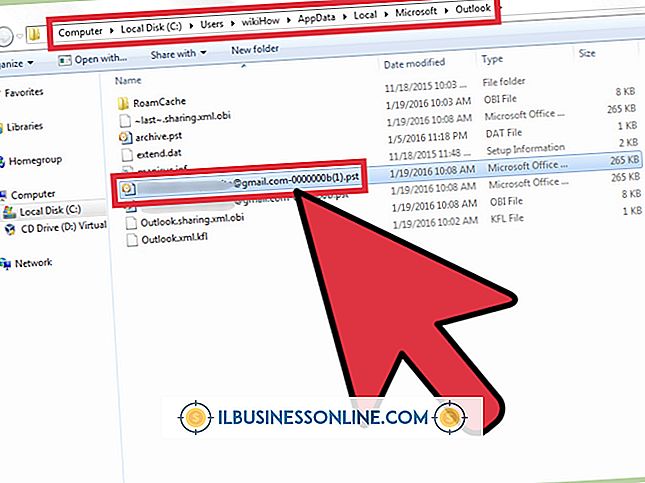

Wie Computer Hacking funktioniert

Im Allgemeinen erhalten Computer-Hacker Zugriff auf einen Computer oder ein ähnliches Gerät, indem sie einen Fehler in der Computersoftware oder -konfiguration des Computers ausnutzen oder gestohlene Benutzernamen und Kennwörter verwenden. Sobald Hacker Zugriff haben, können sie legitime Benutzer für den Datenzugriff sowie für das Ändern von Dateien und Konfigurationen sein oder andere Geräte manipulieren, die mit dem angegriffenen Computer verbunden sind. Die Folgen von Hacking können schwerwiegend sein, abhängig davon, auf welche Computer Hacker zugegriffen haben und welche Zugriffsstufe sie erreicht haben.

So reduzieren Sie die Auswirkungen von Hacking

Hacker können Exploits oder Fehler in der Computertechnologie verwenden, um Zugriff zu erhalten, auf den sie keinen Zugriff haben sollten. Um dies zu vermeiden, halten Sie Ihre Software auf dem neuesten Stand und achten Sie besonders auf die verschiedenen Sicherheitsupdates, die von Softwareentwicklern eingeführt werden. Sie können auch eine Firewall-Software verwenden, die die Möglichkeiten von Hackern einschränkt, über das Internet auf Ihren Computer zuzugreifen, und Antivirensoftware, die automatisierte schädliche Software erkennt und einschränkt.

Auf Phishing-Angriffe achten

Hacker können auch tatsächliche Benutzernamen und Kennwörter oder andere Anmeldeinformationen verwenden, um sich als tatsächliche Benutzer auszugeben, damit sie auf die Computer zugreifen können. Sie können Kennwörter erraten, wenn Benutzer schwache oder offensichtliche Kennwörter wählen, oder versuchen, sie durch Betrug von Benutzern zu stehlen. Betrügerische Nachrichten, die Menschen dazu verleiten, ihre Benutzernamen und Kennwörter preiszugeben, werden im Allgemeinen als Phishing-Nachrichten bezeichnet. Sie können per E-Mail, SMS oder anderen Kanälen gesendet werden.

Schritte zum Verhindern von Phishing-Angriffen

Wenn Sie sich nicht sicher sind, ob eine Person, Website oder App, die nach Ihrem Kennwort fragt, legitim ist, gehen Sie auf Nummer sicher und vermeiden Sie, Ihre Anmeldeinformationen preiszugeben. Wenden Sie sich an die betreffende Person oder Organisation und stellen Sie sicher, dass die Anfrage legitim ist. Wenn Sie glauben, dass Sie Ihren Benutzernamen und Ihr Passwort einem Betrüger gegeben haben, ergreifen Sie so schnell wie möglich Maßnahmen. Ändern Sie das Kennwort und benachrichtigen Sie die Organisation, die das Konto ausgestellt hat, ob es sich dabei um die IT-Abteilung Ihres Arbeitgebers oder einen Dritten handelt.

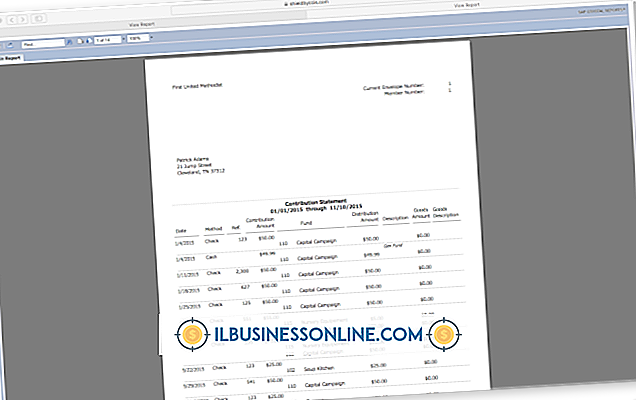

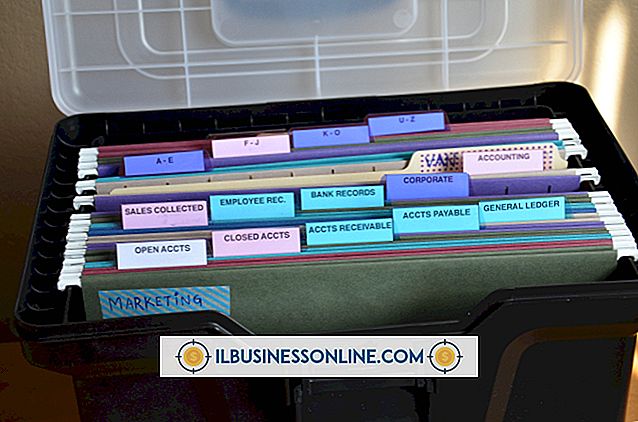

Hacking und Datendiebstahl

Eine der häufigsten Folgen von Hacking ist Datendiebstahl. Hacker erhalten Zugriff auf einen Computer, um vertrauliche Informationen zu stehlen, darunter zusätzliche Benutzernamen und Kennwörter, Kreditkartennummern, vertrauliche Unternehmensdaten oder andere wertvolle Informationen. Sie könnten dies aus monetären Gründen oder einfach aus Neugierde tun.

Datendiebstahl hat schwerwiegende Folgen

Datendiebstahl kann für eine Organisation oder eine Einzelperson schwerwiegend sein. Der Verlust von Geschäftsinformationen an Diebe kann einen Wettbewerbsvorteil für ein Unternehmen bedeuten. Es kann auch rechtliche Konsequenzen mit sich bringen, wenn es sich bei den Daten um geschützte Informationen handelt, die einem Dritten wie einem Kunden gehören. Wenn private Mitteilungen wie Kurzmitteilungen oder E-Mail-Nachrichten gestohlen werden, kann dies für die beteiligten Personen auch peinlich sein, wenn sensible Themen besprochen werden.

Wenn die gestohlenen Daten zusätzliche Benutzernamen und Kennwörter enthalten, können die gestohlenen Daten dazu verwendet werden, zusätzliche Computer zu gefährden. Wenn Bank- oder Kreditkartendaten gestohlen werden, können diese auch zum Stehlen von Geld oder betrügerischen Käufen verwendet werden. Wenn Sie denken, dass Ihre Benutzernamen und Kennwörter gestohlen wurden, ändern Sie sofort die Benutzernamen und Kennwörter. Wenden Sie sich außerdem an Finanzinstitute, wenn Ihre Kontoinformationen als gefährdet erscheinen.

Hacking und Sabotage

Zu den Auswirkungen von Hacking zählen auch Schäden an digitalen Daten oder sogar an physischen Geräten. Einige Hacker zerstören möglicherweise absichtlich Daten, um ihre Ziele zu beschädigen. In anderen Fällen können wertvolle Daten aufgrund von Eingriffen durch Hacker oder der von Hackern verwendeten Software versehentlich beschädigt oder nicht gespeichert werden. Daten können auch verschlüsselt und als Lösegeld gehalten und unbrauchbar gemacht werden, wenn Hacker nicht bezahlt werden. In seltenen Fällen verwenden Hacker sogar Computer, die andere Geräte steuern, um Hardware oder physische Geräte zu beschädigen.